Eliza Gniadek

wpis utworzony

wpis edytowany

Eliza Gniadek

wpis utworzony

wpis edytowany

Zabezpieczenia SPF, DKIM, DMARC – co to jest i dlaczego warto je mieć?

Powrót do listy wpisówW przeciągu zaledwie sekundy, aż 3,5 tysięcy maili klasyfikowanych jest jako spam. Jedną z metod oszustwa z wykorzystaniem maila jest phishing, czyli podszywanie się pod kogoś innego i próba wyłudzenia danych.

Na początku 2018 roku technologie antyphishingowe zapobiegły ponad 3,7 miliona prób odwiedzenia stron udających portale społecznościowe (60% z nich stanowiły strony podszywające się pod Facebooka). Z kolei phishing finansowy odpowiada za 43,9% wszystkich tego typu ataków (Kaspersky Lab).

Dlatego wiele dostawców usług email, jak np. Gmail, zabezpiecza się przed takimi atakami. Wymagają uwierzytelnienia (czyli ostatecznego udowodnienia), że jesteś nadawcą wiadomości (czyli, że nadawca wiadomości jest tą osobą, za którą się podaje). Tak zabezpieczone wiadomości mają znacznie większą szansę dotarcia do skrzynek odbiorczych adresatów.

Jakie działają zabezpieczenia antyphishingowe SPF, DKIM, DMARC?

We FreshMailu wspieramy trzy rodzaje zabezpieczeń: SPF, DKIM oraz DMARC.

Przeczytaj poniżej, co oznaczają te skróty, jak działają poszczególne zabezpieczenia i jakie korzyści mogą Ci przynieść.

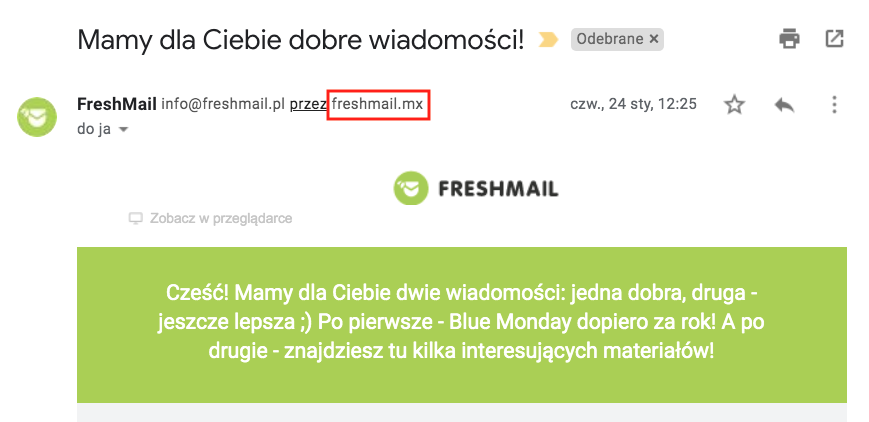

Zanim zapoznasz się z dalszą częścią artykułu, ważne jest, by znać poniższe pojęcia: Adres nadawcy “From” (nagłówkowy) - ten adres wpisujesz podczas tworzenia kampanii mailowej i ten adres widzą odbiorcy jako “from”. Na przykład: wysyłając kampanie z FreshMaila, wykorzystujemy adres nadawcy w domenie freshmail.pl - widzisz to otwierając nasze wiadomości. Adres nadawcy “Envelope From” (kopertowy) - jest ustawiany przez nasz system. Większość odbiorców go nie widzi (w tym momencie tylko użytkownicy poczty Gmail widzą ten adres). Na screenie poniżej zauważysz, że używanym przez nas adresem kopertowym jest freshmail.mx - jest to jedna ze standardowych domen FreshMailowych.

Rekord SPF

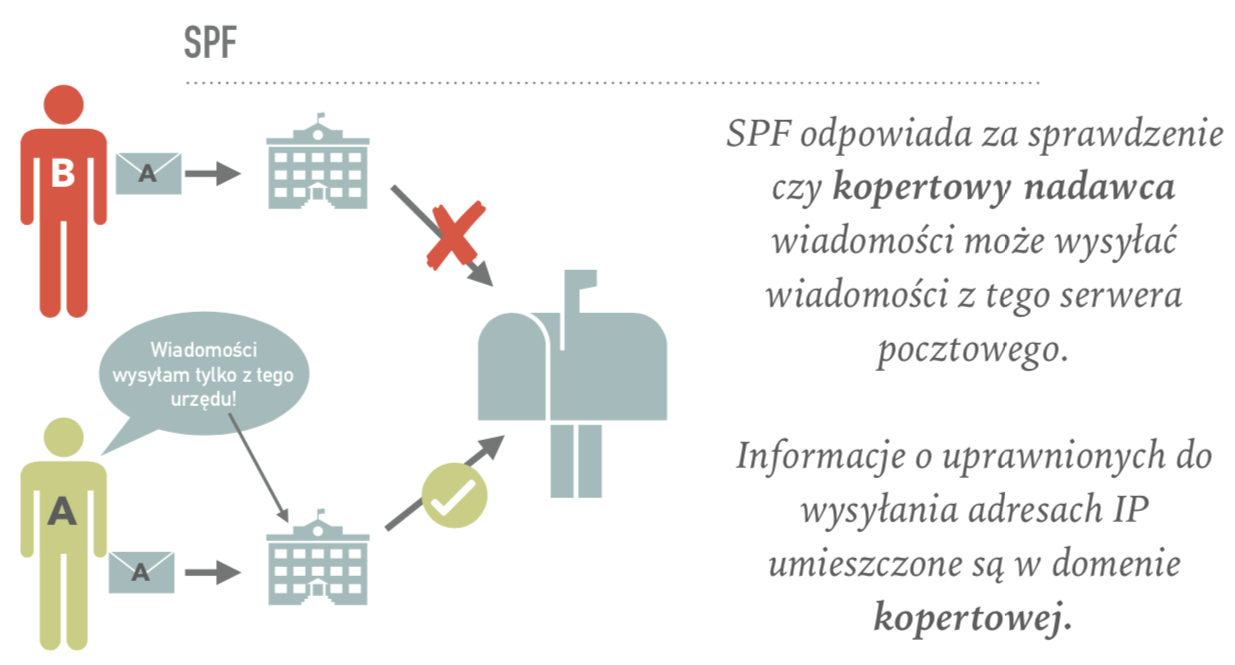

Rekord SPF (Sender Policy Framework) to podstawowe zabezpieczenie w świecie email marketingu. Serwer pocztowy odbiorcy sprawdza, czy adres IP serwera pocztowego nadawcy jest uprawniony do wysyłania wiadomości z daną domeną kopertową. Informacja o tym, jakie adresy IP serwerów pocztowych mogą wysyłać wiadomości z danej domeny kopertowej, są umieszczone w specjalnym rekordzie DNS tej domeny.

DNS (Domain Name System) to system obsługujący bazę danych wszystkich adresów sieciowych. Można go porównać np. do panoramy firm lub dowolnego innego katalogu firm. Katalog zawiera nazwy firm i ich dokładne dane teleadresowe. Jeśli znamy tylko nazwę firmy (analogicznie: domenę internetową), to z pomocą tej panoramy firm (czyli serwera DNS) możemy uzyskać informację o dokładnych danych teleadresowych firmy (analogicznie: adres IP).

Mówiąc bardziej obrazowo:

Wyobraźmy sobie, że nadawca to pan Marek, który postanowił wysyłać listy pocztowe do swoich klientów. Aby nie ryzykować, że ktoś może podszyć się pod jego nazwisko, postanawia uwierzytelnić swoje listy poprzez wysyłanie ich tylko przez jeden wskazany urząd pocztowy, informując jednocześnie wszystkich, żeby odrzucali listy wysyłane z innych urzędów. Jeśli więc odbiorca otrzyma list z pieczątką inną niż ta należąca do tego urzędu, listonosz jej nie dostarczy bądź wrzuci do kosza oznaczonego “spam”.

Dowiedz się więcej, jak skonfigurować domenę, aby poprawić dostarczalność wiadomości.

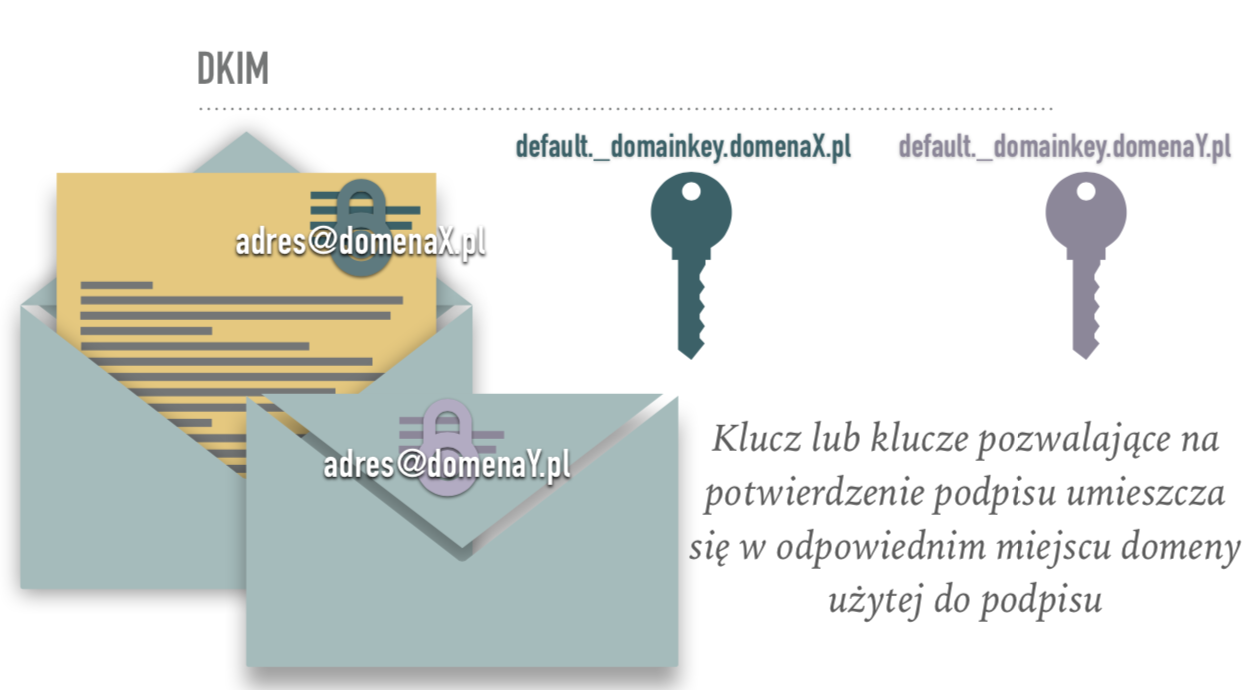

DKIM

DKIM (DomainKeys Identified Mail) z kolei może potwierdzić zarówno domenę nadawcy kopertowego jak i nagłówkowego. Mechanizm podpisuje cyfrowo wybraną zawartość wiadomości - umieszcza “kłódkę”, do której pasuje klucz znajdujący się w domenie - tej samej, z której wysyłany jest mail od nadawcy.

Jak to działa? Podczas wysyłania wiadomości w nagłówku umieszczany jest asynchroniczny klucz szyfrujący (“kłódka”), który jest kluczem prywatnym. Serwer odbiorcy w momencie otrzymania takiej wiadomości zapyta DNS o drugi klucz - tzw. publiczny. Jeśli klucz publiczny będzie pasował do klucza prywatnego (czyli naszej “kłódki”) - wiadomość zostanie ostatecznie zaakceptowana.

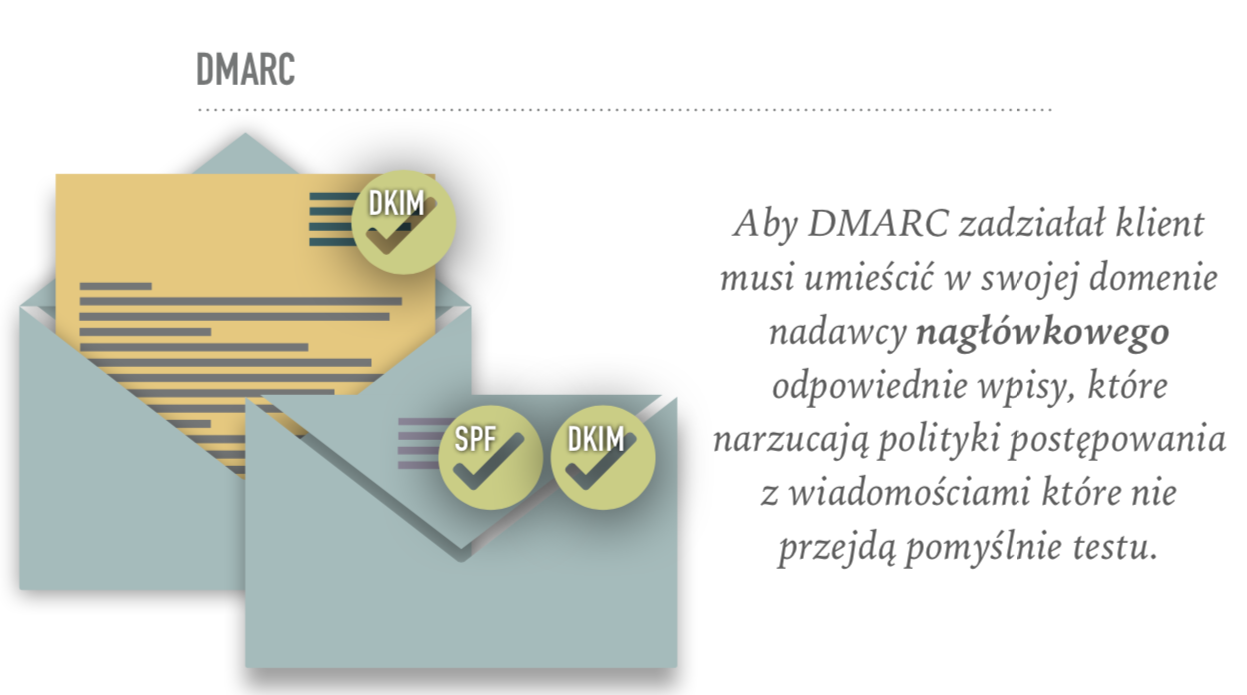

DMARC

Potwierdzenie domeny nadawcy za pomocą wcześniej omawianych zabezpieczeń (czyli SPF lub DKIM) jest zadaniem DMARC (Domain-based Message Authentication, Reporting and Conformance). Przy czym co najmniej jeden z tych mechanizmów musi potwierdzić domenę nadawcy nagłówkowego, aby DMARC dopuścił wiadomość do skrzynki odbiorcy.

Można to porównać do ochroniarza, który wpuszcza do budynku tylko tych, którzy potwierdzą swoją tożsamość na co najmniej jeden sposób. W dodatku ochroniarz ma dokładne wytyczne, co zrobić, gdy ktoś będzie próbował ominąć procedurę.

W szczególnym przypadku do potwierdzenia DMARC wystarczy sam SPF, ale tylko wtedy, gdy klient ma dedykowane IP, ustawił własną domenę nadawcy kopertowego oraz używa tej samej domeny w adresie nagłówkowym.

Dlaczego stosowanie DMARC jest tak ważne?

Samo SPF czy DKIM działające niezależnie od siebie nie stanowią wystarczającej ochrony przed nadużyciami ze strony spamerów. Chociaż pozwalają nadawcy uwiarygodnić swoją domenę, to jednak nie określają dokładnie, co serwer odbiorcy ma zrobić, gdy tego zabezpieczenia zabraknie.

Jeśli oprócz SPF lub DKIM dodasz do tego zabezpieczenie DMARC, to zlecisz serwerom odbierającym pocztę zastosowanie odpowiedniej polityki wobec nieautoryzowanych maili:

- czy będą odrzucone,

- czy poddane kwarantannie.

Stosowanie DMARC minimalizuje ryzyko podszycia się pod Twoją firmę i wyłudzenia wrażliwych danych np. do logowania do konta bankowego. Dzięki DMARC Ty jako nadawca wiadomości zwiększasz dostarczalność maili. A ta nie jest tak oczywista, jakby się to mogło wydawać.

Według badań Return Path w skali europejskiej tylko 83% poprawnych (nie spamowych) maili dociera do odbiorców. Oznacza to, że 1 na 6 wiadomości jest blokowana. Ustawienie DMARC może spowodować, że serwery pocztowe przychylniej ocenią Twoją wiadomość, ponieważ będą mogły zidentyfikować i potwierdzić wiarygodność nadawcy.

W przypadku domniemanego nadużycia domeny, DMARC może poinformować o tym jej właściciela. Jeżeli więc ktoś spróbuje się pod Ciebie podszyć, będziesz mieć możliwość, by zareagować - np. wykorzystując środki prawne. DMARC jest używane między innymi przez Google, AOL, Microsoft i Yahoo.

DMARC staje się obecnie coraz popularniejszym rozwiązaniem, a jego stosowanie będzie już wkrótce standardem rynkowym.

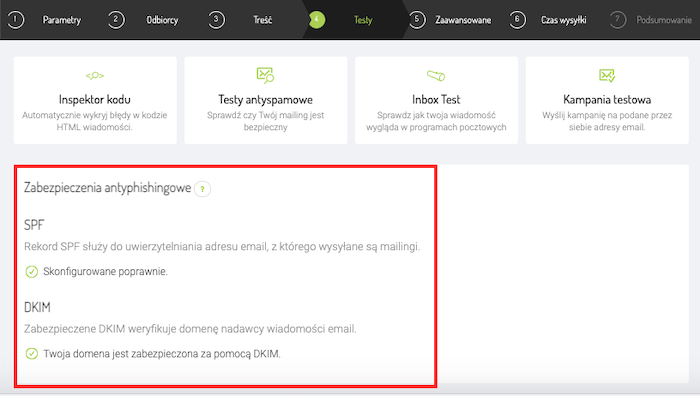

Ustawienie rekordu SPF i zabezpieczenia DKIM w aplikacji FreshMail

W czwartym kroku kampanii “Testy” możesz zobaczyć, jakie zabezpieczenia antyphishingowe masz już wdrożone. Zalecamy ich ustawienie natomiast wciąż możesz wysłać kampanię, nawet jeśli rekord SPF i zabezpieczenie DKIM jest zaznaczone na czerwono.

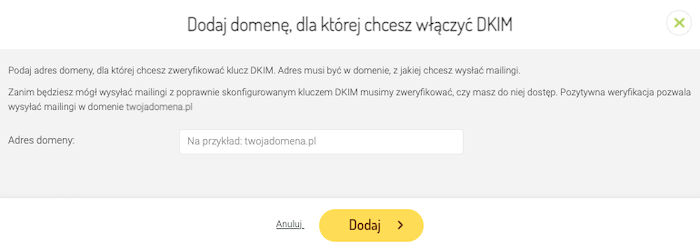

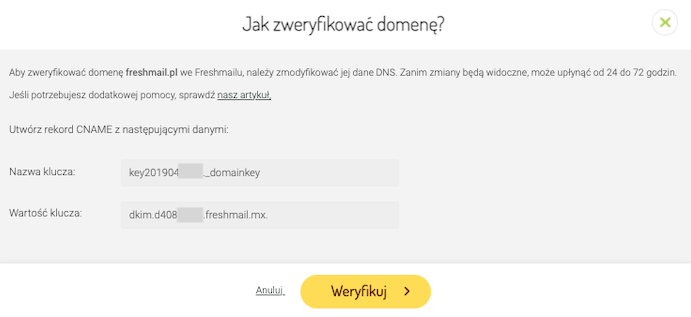

Jeśli jesteś na współdzielonej infrastrukturze we FreshMailu wówczas ustawienie rekordu SPF gwarantuje FreshMail. Aby poprawnie skonfigurować rekord DKIM najpierw wejdź w: Ustawienia > Weryfikacja DKIM i dodaj adres swojej domeny.

Następnie zaloguj się do panelu Twojej domeny i wprowadź podane klucze w obrębie strefy DNS.

Jeśli chcesz zastosować u siebie zabezpieczenie SPF, DKIM czy DMARC, a wciąż nie do końca wiesz, jak to zrobić - skontaktuj się z nami: pomoc@freshmail.pl - chętnie Ci pomożemy!